Постановление Администрации муниципального образования город Краснодар от 16.02.2026 N 750 "Об утверждении порядка предоставления доступа к информационно-телекоммуникационной инфраструктуре серверного сегмента администрации муниципального образования город Краснодар"

АДМИНИСТРАЦИЯ МУНИЦИПАЛЬНОГО ОБРАЗОВАНИЯ

ГОРОД КРАСНОДАР

ПОСТАНОВЛЕНИЕ

от 16.02.2026 N 750

г. Краснодар

Об утверждении порядка

предоставления доступа к информационно-телекоммуникационной

инфраструктуре серверного сегмента администрации

муниципального образования город Краснодар

Во исполнение требований федеральных законов от 27.07.2006 N 149-ФЗ "Об информации, информационных технологиях и о защите информации", от 27.07.2006 N 152-ФЗ "О персональных данных", постановления Правительства Российской Федерации от 01.11.2012 N 1119 "Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных", в соответствии с приказами ФСТЭК России от 18.02.2013 N 21 "Об утверждении Состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных", от 29.04.2021 N 77 "Об утверждении Порядка организации и проведения работ по аттестации объектов информатизации на соответствие требованиям о защите информации не содержащей сведений, составляющих государственную тайну", от 11.04.2025 N 117 "Об утверждении Требований о защите информации, содержащейся в государственных информационных системах, иных информационных системах государственных органов, государственных унитарных предприятий, государственных учреждений", Приказом ФСБ России от 10.07.2014 N 378 "Об утверждении Состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных с использованием средств криптографической защиты информации, необходимых для выполнения установленных Правительством Российской Федерации требований к защите персональных данных для каждого из уровней защищенности" постановляю:

1. Утвердить Порядок предоставления доступа к информационно-телекоммуникационной инфраструктуре серверного сегмента администрации муниципального образования город Краснодар (далее - Порядок) согласно приложению.

2. Руководителям отраслевых, функциональных, территориальных органов администрации муниципального образования город Краснодар и их подведомственных учреждений (предприятий) муниципального образования город Краснодар обеспечить выполнение требований Порядка.

3. Управлению информационно-коммуникационных технологий и связи администрации муниципального образования город Краснодар (Скорнякова) осуществлять плановый контроль выполнения требований Порядка отраслевыми, функциональными, территориальными органами администрации муниципального образования город Краснодар и их подведомственными учреждениями (предприятиями).

4. Департаменту информационной политики администрации муниципального образования город Краснодар (Лутай) официально опубликовать настоящее постановление путем размещения на официальном Интернет-портале администрации муниципального образования город Краснодар и городской Думы Краснодара.

5. Настоящее постановление вступает в силу со дня его официального опубликования, но не ранее 01.03.2026.

6. Контроль за выполнением настоящего постановления возложить на заместителя главы муниципального образования город Краснодар К.В. Резуненко.

Глава муниципального

образования город Краснодар Е.М. Наумов

Утвержден

постановлением администрации

МО город Краснодар

от 16.02.2026 N 750

ПОРЯДОК

ПРЕДОСТАВЛЕНИЯ ДОСТУПА К ИНФОРМАЦИОННО-ТЕЛЕКОММУНИКАЦИОННОЙ

ИНФРАСТРУКТУРЕ СЕРВЕРНОГО СЕГМЕНТА АДМИНИСТРАЦИИ

МУНИЦИПАЛЬНОГО ОБРАЗОВАНИЯ ГОРОД КРАСНОДАР

Раздел I

ОБЩИЕ ПОЛОЖЕНИЯ

1. Настоящий Порядок предоставления доступа к информационно-телекоммуникационной инфраструктуре серверного сегмента администрации муниципального образования город Краснодар (далее - Порядок) определяет требования и порядок подключения отраслевых, функциональных, территориальных органов администрации муниципального образования город Краснодар, их подведомственных учреждений (предприятий), организаций, осуществляющих техническую поддержку и сопровождение информационных систем в рамках заключенных контрактов, а также иных организаций к информационным системам (ресурсам), функционирующим в составе информационно-телекоммуникационной инфраструктуры серверного сегмента администрации муниципального образования город Краснодар.

2. Настоящий Порядок предназначен для всех Участников информационного взаимодействия, осуществляющих подключение к информационно-телекоммуникационной инфраструктуре серверного сегмента администрации муниципального образования город Краснодар.

3. Требования настоящего Порядка не распространяются на отношения, возникающие при организации доступа граждан к публичным сервисам администрации муниципального образования город Краснодар (в том числе при их доступе к официальным сайтам и информационным порталам отраслевых, функциональных, территориальных органов администрации муниципального образования город Краснодар и их подведомственных учреждений (предприятий) и при предоставлении им муниципальных услуг в электронном виде).

4. Термины и определения, используемые в Порядке.

TLS (англ. transport layer security) - протокол защиты транспортного уровня;

Администратор ЗСПД - сектор криптографической защиты информации муниципального казенного учреждения муниципального образования город Краснодар "Электронный Краснодар";

Администратор ИБ - работник участника информационного взаимодействия, ответственный за организацию защиты информации и функционирование средств защиты информации;

Администратор ИС - работник участника информационного взаимодействия, ответственный за организацию обработки защищаемой информации и функционирование технических и программных средств обработки информации;

АМОгК - администрация муниципального образования город Краснодар;

АРМ - автоматизированное рабочее место. Технические и программные средства участника информационного взаимодействия, предназначенные для работы с защищенной сетью передачи данных;

ЕТТС - единая транспортная телекоммуникационная сеть;

Заявитель - отраслевые, функциональные, территориальные органы администрации муниципального образования город Краснодар, их подведомственные учреждения, организации, осуществляющие техническую поддержку и сопровождение информационных систем в рамках заключенных контрактов, а также иные организации, подавшие заявку для подключения к защищенной сети передачи данных администрации муниципального образования город Краснодар;

ЗСПД - защищенная сеть передачи данных администрации муниципального образования город Краснодар;

ИС - информационная система;

ИТКИ СС АМОгК - информационно-телекоммуникационная инфраструктура серверного сегмента администрации муниципального образования город Краснодар;

ПКИ - парольно-ключевая информация;

Приказ ФСТЭК России от 18.02.2013 N 21 - приказ ФСТЭК России от 18.02.2013 N 21 "Об утверждении Состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных";

Приказ ФСТЭК России от 29.04.2021 N 77 - приказ ФСТЭК России от 29.04.2021 N 77 "Об утверждении Порядка организации и проведения работ по аттестации объектов информатизации на соответствие требованиям о защите информации ограниченного доступа, не составляющей государственную тайну";

Приказ ФСТЭК России от 11.04.2025 N 117 - приказ ФСТЭК России от 11.04.2025 N 117 "Об утверждении Требований о защите информации, содержащейся в государственных информационных системах, иных информационных системах государственных органов, государственных унитарных предприятий, государственных учреждений";

Приказ ФСБ России от 10.07.2014 N 378 - приказ ФСБ России от 10.07.2014 N 378 "Об утверждении Состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных с использованием средств криптографической защиты информации, необходимых для выполнения установленных Правительством Российской Федерации требований к защите персональных данных для каждого из уровней защищенности";

Сегмент участника информационного взаимодействия - информационная система, сегмент информационной системы, отдельный АРМ для взаимодействия с ЗСПД;

ССОП - сеть связи общего пользования;

СКЗИ - средство криптографической защиты информации;

Участник информационного взаимодействия - отраслевые, функциональные, территориальные органы администрации муниципального образования город Краснодар, их подведомственные учреждения (предприятия), организации, осуществляющие техническую поддержку и сопровождение информационных систем в рамках заключенных контрактов, а также иные организации, осуществляющие подключение к ЗСПД;

ФСБ России - Федеральная служба безопасности Российской Федерации;

ФСТЭК России - Федеральная служба по техническому и экспортному контролю Российской Федерации.

5. Предоставление доступа к ИТКИ СС АМОгК для обеспечения обмена данными между пользователями информационных систем осуществляется посредством создания защищенной сети передачи данных администрации муниципального образования город Краснодар с последующим подключением к ней Участников информационного взаимодействия.

6. Предоставление доступа посредством ЗСПД к информационным системам (ресурсам), владельцем (оператором) которых не является АМОгК, осуществляется на основании отдельных соглашений о межсетевом взаимодействии с операторами таких систем (ресурсов) по форме соглашения о межсетевом взаимодействии согласно приложению N 1 к настоящему Порядку.

7. Информационные системы отраслевых, функциональных, территориальных органов АМОгК предназначены для выполнения следующих функций:

обеспечения деятельности отраслевых, функциональных, территориальных органов АМОгК по реализации ими своих функций и полномочий;

организации взаимодействия отраслевых, функциональных, территориальных органов АМОгК, а также органов местного самоуправления и органов исполнительной власти Краснодарского края;

повышения доступности для населения информации об отраслевых, функциональных, территориальных органах АМОгК и оказываемых ими государственных и муниципальных услугах;

сокращения количества документов и информации, подлежащих предоставлению заявителями (гражданами) для получения ими государственных или муниципальных услуг.

8. Обмен информацией между Участниками информационного взаимодействия осуществляется в электронном виде с использованием сетей связи общего пользования (сети Интернет) с применением сертифицированных ФСБ России СКЗИ.

9. Администратором ЗСПД является сектор криптографической защиты информации муниципального казенного учреждения муниципального образования город Краснодар "Электронный Краснодар".

10. Организация подключения к ЗСПД осуществляется Администратором ЗСПД на основании поручения управления информационно-коммуникационных технологий и связи администрации муниципального образования город Краснодар.

11. Подключение Участников информационного взаимодействия ЗСПД осуществляется по защищенным каналам связи и при обеспечении доступа к муниципальным информационным ресурсам, в которых осуществляется обработка конфиденциальной информации не содержащей сведения, составляющие государственную тайну, только после реализации мер по обеспечению безопасности информации в соответствии с приказами ФСТЭК России от 18.02.2013 N 21, ФСТЭК России от 11.04.2025 N 117, ФСБ России от 10.07.2014 N 378 и при наличии действующего аттестата соответствия требованиям по защите информации подключаемой информационной системы, сегмента информационной системы и (или) отдельного АРМ, выданного лицензиатом ФСТЭК России в соответствии с приказом ФСТЭК России от 29.04.2021 N 77.

Раздел II

ТРЕБОВАНИЯ К ОРГАНИЗАЦИИ ПОДКЛЮЧЕНИЯ

12. Организация подключения участников информационного взаимодействия к информационным системам отраслевых, функциональных, территориальных органов АМОгК должна осуществляться в соответствии с требованиями:

федеральных законов от 27.07.2006 N 149-ФЗ "Об информации, информационных технологиях и о защите информации", от 27.07.2006 N 152-ФЗ "О персональных данных";

постановления Правительства Российской Федерации от 01.11.2012 N 1119 "Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных";

приказов ФСТЭК России от 18.02.2013 N 21, ФСТЭК России от 11.04.2025 N 117, ФСБ России от 10.07.2014 N 378;

постановлений администрации муниципального образования город Краснодар от 17.05.2017 N 1987 "Об организационно-технических мероприятиях по обработке и обеспечению безопасности информации, обрабатываемой в администрации муниципального образования город Краснодар", от 25.09.2020 N 4144 "Об обработке и защите персональных данных, обрабатываемых в администрации муниципального образования город Краснодар";

настоящего Порядка.

13. При организации подключения к ЗСПД Участником информационного взаимодействия должно быть обеспечено выполнение организационных мер защиты информации, которые включают:

назначение ответственного за организацию обработки информации в Сегменте участника информационного взаимодействия (Администратор ИС);

назначение ответственного за обеспечение безопасности информации в Сегменте участника информационного взаимодействия (Администратор ИБ);

определение перечней работников, осуществляющих обработку информации и имеющих доступ к обрабатываемой информации;

определение перечня мер по обеспечению безопасности помещений, в которых размещены технические средства Сегмента участника информационного взаимодействия.

14. Для организации защищенного информационного взаимодействия с информационными системами (ресурсами) обработки информации ограниченного доступа, не содержащей государственную тайну, функционирующими в рамках ИТКИ СС АМОгК, Сегмент участника информационного взаимодействия должен соответствовать требованиям приказов ФСТЭК России от 11.04.2025 N 177, ФСТЭК России от 29.04.2021 N 77, ФСБ России от 10.07.2014 N 378, в том числе:

в организации-участнике информационного взаимодействия должен быть реализован комплекс организационных и технических мер по обеспечению безопасности информации, предъявляемых не ниже, чем к 3 уровню защищенности персональных данных, обрабатываемых в информационных системах, и 3 класса защищенности государственных (муниципальных) информационных систем;

применяемые средства криптографической защиты информации должны соответствовать:

при доступе к ресурсам ЗСПД с правами пользователя применяемые СКЗИ должны соответствовать классу КС 2 или выше;

при доступе к ресурсам ЗСПД с правами администратора применяемые СКЗИ должны соответствовать классу КС 3 или выше.

15. Перечень актуальных угроз безопасности информации для Сегмента участника информационного взаимодействия, нейтрализацию которых необходимо обеспечить в Сегменте участника информационного взаимодействия, приведен в приложении N 3 к настоящему Порядку. Данный перечень угроз, нейтрализация которых должна обеспечиваться, является минимально необходимым и может быть реализован в большем объеме в соответствии с разработанными Участниками информационного взаимодействия моделями угроз и нарушителя безопасности информации. Нейтрализацию угроз безопасности информации осуществляет владелец Сегмента участника информационного взаимодействия.

16. Перечень мер защиты информации, подлежащих реализации в Сегменте участника информационного взаимодействия, приведен в приложении N 4 к настоящему Порядку. Данный набор мер является минимально необходимым для реализации и может быть реализован в большем объеме в соответствии с применяемыми Участниками информационного взаимодействия технологиями обработки информации. Реализацию мер защиты информации осуществляет владелец Сегмента участника информационного взаимодействия.

17. Для проведения работ по защите информации подключаемого Сегмента участника информационного взаимодействия могут привлекаться организации, имеющие:

лицензию ФСТЭК России на деятельность по технической защите конфиденциальной информации (не содержащей сведения, составляющие государственную тайну, но защищаемой в соответствии с законодательством Российской Федерации), позволяющую выполнять услуги по контролю защищенности конфиденциальной информации от несанкционированного доступа и ее модификации в средствах и системах информатизации, работы и услуги по аттестационным испытаниям и аттестации на соответствие требованиям по защите информации, работы и услуги по проектированию в защищенном исполнении средств и систем информатизации, услуги по установке, монтажу, наладке, испытаниям, ремонту средств защиты информации (технических средств защиты информации, защищенных технических средств обработки информации, технических средств контроля эффективности мер защиты информации, программных (программно-технических) средств защиты информации, защищенных программных (программно-технических) средств обработки информации, программных (программно-технических) средств контроля эффективности защиты информации);

лицензию ФСБ России на осуществление разработки, производства, распространения шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств, выполнения работ, оказания услуг в области шифрования информации, технического обслуживания шифровальных (криптографических) средств, информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств (за исключением случая, если техническое обслуживание шифровальных (криптографических) средств информационных систем и телекоммуникационных систем, защищенных с использованием шифровальных (криптографических) средств, осуществляется для обеспечения собственных нужд юридического лица или индивидуального предпринимателя), позволяющую выполнять работы по монтажу, установке (инсталляции), наладке шифровальных (криптографических) средств и защищенных с использованием шифровальных (криптографических) средств информационных систем, передаче шифровальных (криптографических) средств и защищенных с использованием шифровальных (криптографических) средств информационных систем, обслуживанию шифровальных (криптографических) средств.

Раздел III

ПОРЯДОК ПОДКЛЮЧЕНИЯ

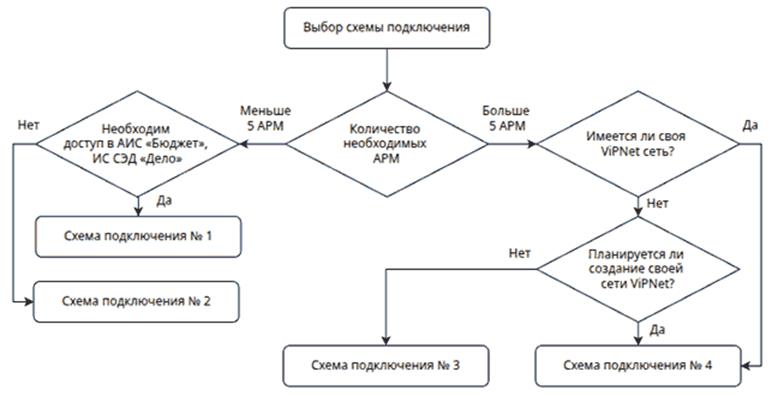

18. Участник информационного взаимодействия выбирает оптимальную схему информационного взаимодействия с ЗСПД. Порядок выбора схемы подключения представлен на рисунке 1.

Рисунок 1 - Порядок выбора схемы подключения

19. Возможны следующие схемы организации информационного взаимодействия:

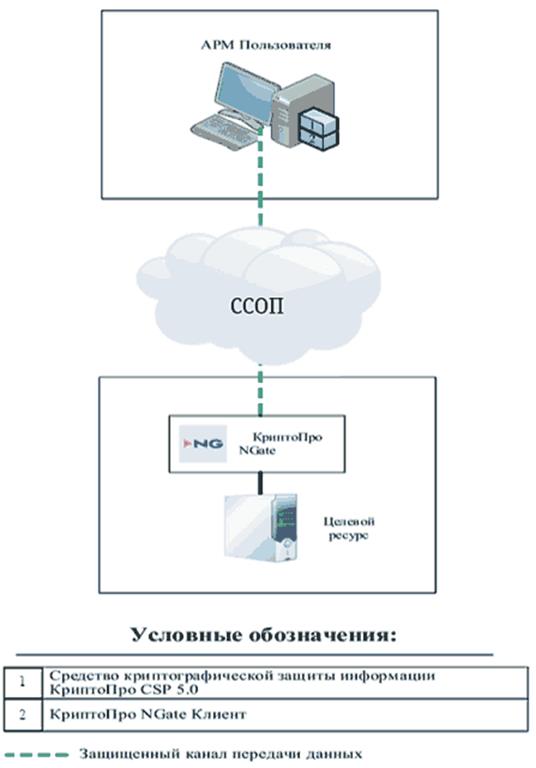

подключение АРМ (в том числе мобильных) Участников информационного взаимодействия с использованием программного обеспечения КриптоПро NGate Клиент + КриптоПро CSP 5.0 - схема подключения N 1 (логическая схема подключения представлена на рисунке 2);

Рисунок 2 - Логическая схема подключения N 1

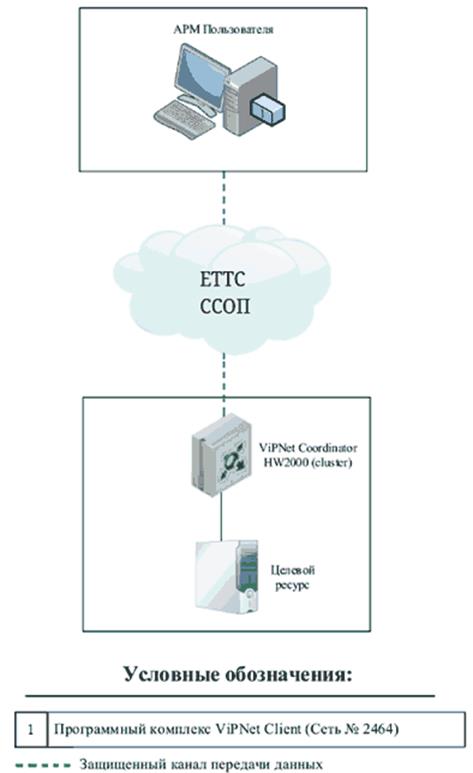

подключение АРМ Участников информационного взаимодействия с использованием программного обеспечения ViPNet Client - схема подключения N 2 (логическая схема подключения представлена на рисунке 3);

Рисунок 3 - Логическая схема подключения N 2

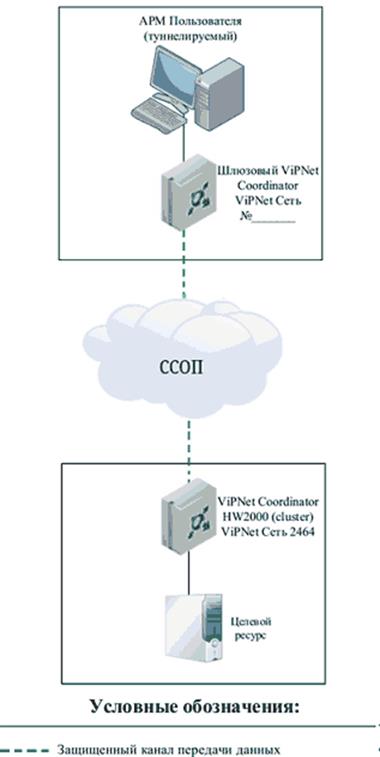

подключение ИС Участников информационного взаимодействия с использованием программно-аппаратного комплекса ViPNet Coordinator HW - схема подключения N 3 (логическая схема подключения представлена на рисунке 4);

Рисунок 4 - Логическая схема подключения N 3

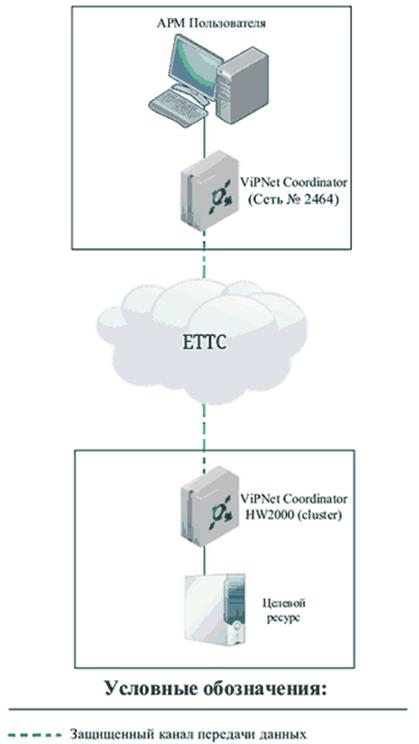

подключение ИС Участников информационного взаимодействия с установлением межсетевого взаимодействия (при наличии собственной сети ViPNet) - схема подключения N 4 (логическая схема подключения представлена на рисунке 5).

Рисунок 5 - Логическая схема подключения N 4

При этом применяемый класс СКЗИ в подключаемой для информационного взаимодействия сети не должен быть ниже класса СКЗИ, применяемых в ЗСПД.

20. Участник информационного взаимодействия осуществляет выбор подключения по указанным схемам защищенного взаимодействия и согласует логическую схему подключения с управлением информационно-коммуникационных технологий и связи администрации муниципального образования город Краснодар. Подключение к ЗСПД осуществляет Администратор ЗСПД.

21. В зависимости от выбранной схемы подключения возможны несколько вариантов организации информационного взаимодействия.

21.1. Подключение ИС Участников информационного взаимодействия по схеме подключения N 1 осуществляется в следующем порядке:

21.1.1. Заявитель направляет заявку на подключение по форме, приведенной в приложении N 2 к настоящему Порядку, в адрес управления информационно-коммуникационных технологий и связи администрации муниципального образования город Краснодар посредством системы электронного документооборота АМОгК, или на электронный адрес ui@krd.ru, или почтовым отправлением.

21.1.2. Управление информационно-коммуникационных технологий и связи администрации муниципального образования город Краснодар в течение пяти рабочих дней со дня получения заявки проводит оценку оснований для подключения к ЗСПД, оценку технической возможности подключения, и, в случае принятия положительного решения, дает письменное поручение Администратору ЗСПД организовать подключение.

21.1.3. По результатам рассмотрения заявки, по истечении пяти рабочих дней, управление информационно-коммуникационных технологий и связи администрации муниципального образования город Краснодар направляет Заявителю уведомление о предварительном согласовании схемы подключения, либо об отказе в согласовании схемы с указанием причин отказа способом, указанным в заявке.

21.1.4. Основаниями для отказа являются не соблюдение требований пунктов 11, 13 и 14 настоящего Порядка. После устранения причин отказа Заявитель вправе направить повторную заявку.

21.1.5. В случае согласования схемы подключения Администратор ЗСПД в течение трех рабочих дней с момента получения письменного поручения на организацию подключения направляет в адрес Заявителя корневой сертификат.

21.1.6. Заявитель устанавливает корневой сертификат на АРМ(ы), предназначенные для информационного взаимодействия в раздел "Доверенные центры сертификации".

21.1.7. Заявитель получает в аккредитованном удостоверяющем центре сертификат(ы) электронной подписи на каждого работника, которому необходим доступ к ЗСПД, и направляет открытую часть пользовательского(их) сертификата(ов) в адрес Администратора ЗСПД.

21.1.8. В течение двух рабочих дней Администратор ЗСПД вносит необходимые данные в список доступа к ресурсам ЗСПД и сообщает Заявителю о предоставлении доступа к ЗСПД.

21.2. Подключение АРМ Участников информационного взаимодействия по схеме подключения N 2 и схеме подключения N 3 осуществляется в следующем порядке:

21.2.1. Заявитель направляет заявку на подключение по форме, приведенной в приложении N 2 к настоящему Порядку, в адрес управления информационно-коммуникационных технологий и связи администрации муниципального образования город Краснодар посредством системы электронного документооборота АМОгК, или на электронный адрес ui@krd.ru, или почтовым отправлением.

21.2.2. Управление информационно-коммуникационных технологий и связи администрации муниципального образования город Краснодар в течение пяти рабочих дней со дня получения заявки проводит оценку оснований для подключения к ЗСПД посредством сети N 2464, оценку технической возможности подключения и, в случае положительного решения, дает распоряжение Администратору ЗСПД организовать подключение.

21.2.3. По результатам рассмотрения заявки, по истечении пяти рабочих дней, управление информационно-коммуникационных технологий и связи администрации муниципального образования город Краснодар направляет Заявителю уведомление о предварительном согласовании схемы подключения, либо об отказе в согласовании схемы с указанием причин отказа.

21.2.4. Основаниями для отказа являются не соблюдение требований пунктов 11, 13 и 14 настоящего Порядка.

21.2.5. После получения Заявителем уведомления о предварительном согласовании схемы подключения, он направляет в адрес Администратора ЗСПД запрос на получение dst-файла с ПКИ по форме, приведенной в приложении N 5 к настоящему Порядку. К запросу на получение ПКИ прилагается заверенная копия действующего аттестата соответствия требованиям безопасности информации сегмента Заявителя.

21.2.6. Администратор ЗСПД в течение десяти рабочих дней изготавливает ПКИ и уведомляет Заявителя о готовности к передаче ПКИ.

21.2.7. Получение ПКИ осуществляется одним из следующих способов.

21.2.7.1. Нарочно, для этого Заявитель отправляет доверенное лицо, указанное в запросе на получение ПКИ, в сектор криптографической защиты информации муниципального казенного учреждения муниципального образования город Краснодар "Электронный Краснодар" по адресу г. Краснодар, ул. Северная, N 279, кабинет N 7. При себе лицо, прибывшее получать ПКИ, должно иметь паспорт и электронный носитель (CD-диск, USB-Flash) для записи ПКИ. Факт получения ПКИ фиксируется в журнале учета выдачи ключевых документов, где должно расписаться лицо, ответственное за получение ПКИ.

21.2.7.2. В электронном виде, для этого вместе c запросом на получение ПКИ Заявитель направляет файл ключа электронной подписи (открытый ключ в формате.sig). Администратор ЗСПД формирует файл ПКИ, шифрует его с помощью открытого ключа Заявителя и отправляет в адрес Заявителя. Заявитель осуществляет расшифровку файла ПКИ с использованием закрытого ключа электронной подписи и проверку содержимого файла на наличие парольной информации (файл с расширением .xps) и ключевой информации (файл с расширением .dst). В случае отсутствия замечаний Заявитель направляет ответное письмо-уведомление о подтверждении получения ПКИ.

21.3. Подключение ИС Участников информационного взаимодействия по схеме подключения 4 осуществляется в следующем порядке:

21.3.1. Заявитель направляет заявку на подключение по форме, приведенной в приложении N 2 к настоящему Порядку, в адрес управления информационно-коммуникационных технологий и связи администрации муниципального образования город Краснодар посредством системы электронного документооборота АМОгК, или на электронный адрес ui@krd.ru, или почтовым отправлением.

21.3.2. Управление информационно-коммуникационных технологий и связи администрации муниципального образования город Краснодар в течение пяти рабочих дней со дня получения заявки проводит оценку оснований для подключения к ЗСПД посредством сети N 2464, оценку технической возможности подключения и, в случае положительного решения, дает распоряжение Администратору ЗСПД организовать подключение.

21.3.3. По результатам рассмотрения заявки, по истечении пяти рабочих дней, управление информационно-коммуникационных технологий и связи администрации муниципального образования город Краснодар направляет Заявителю уведомление о предварительном согласовании схемы подключения, либо об отказе в согласовании схемы с указанием причин отказа.

21.3.4. Основаниями для отказа являются не соблюдение требований пунктов 11, 13 и 14 настоящего Порядка.

21.3.5. Заявитель в течение трех рабочих дней с момента получения уведомления о предварительном согласовании схемы подключения направляет в адрес Администратора ЗСПД скан-копию заявки на установление межсетевого взаимодействия согласно приложению N 6 к настоящему Порядку.

21.3.6. Заявитель в течение трех рабочих дней с момента получения уведомления о предварительном согласовании схемы подключения направляет на электронный адрес Администратора ЗСПД заверенную копию действующего аттестата соответствия требованиям безопасности информации сегмента Заявителя.

21.3.7. Заявитель в течение пяти рабочих дней с момента получения уведомления о предварительном согласовании схемы подключения формирует первичный экспорт своей сети ViPNet и нарочно передает или доставляет курьерской службой Администратору ЗСПД, упакованный в прошитый конверт CD-диск, содержащий первичный экспорт.

21.3.8. Администратор ЗСПД в течение десяти рабочих дней изготавливает ПКИ и уведомляет Заявителя о готовности к передаче ПКИ.

22. Получение ПКИ осуществляется одним из способов, описанных в подпункте 21.2.7.2 пункта 21.2 настоящего Порядка.

Раздел IV

ОТВЕТСТВЕННОСТЬ ЗА СОБЛЮДЕНИЕ ТРЕБОВАНИЙ НАСТОЯЩЕГО ПОРЯДКА

23. Ответственность за соблюдение требований настоящего Порядка, обеспечение защиты информации, в ходе эксплуатации информационных ресурсов ЗСПД на стороне Участника информационного взаимодействия, а также ответственность за соблюдение требований к эксплуатации средств защиты информации и СКЗИ в составе системы защиты информации Участника информационного взаимодействия лежит исключительно на Участнике информационного взаимодействия.

24. Администратор ЗСПД имеет право проводить проверки реализации схем подключения и выполнения требований настоящего Порядка.

25. В случае выявления нарушений требований настоящего Порядка и других нарушений, способных повлиять на безопасность защищаемой информации, Администратор ЗСПД вправе немедленно прекратить доступ Участника информационного взаимодействия к ЗСПД.

Начальник управления

информационно-коммуникационных

технологий и связи администрации

муниципального образования

город Краснодар

А.А.СКОРНЯКОВА

Приложение N 1

к Соглашению об установлении

межсетевого взаимодействия

ФОРМА

УТВЕРЖДАЮ

УТВЕРЖДАЮ

"___"______________ 2025 г.

М.П.

"___"_________________ 2025 г.

М.П.

ПРОТОКОЛ

установления межсетевого взаимодействия между сетями ViPNet

2025 г. г. Краснодар

1. Межсетевое взаимодействие устанавливается между сетями:

|

Номер сети |

Наименование организации-владельца сети ViPNet |

|

Сеть N |

|

|

Сеть N |

|

2. Целями установления межсетевого взаимодействия между сетями ViPNet являются:

обеспечение межведомственного информационного взаимодействия в электронной форме при предоставлении государственных и муниципальных услуг и исполнении государственных и муниципальных функций через систему межведомственного электронного взаимодействия;

обеспечение межведомственного информационного взаимодействия в электронной форме путем интеграции информационных ресурсов Сторон или посредством защищенного обмена электронными письмами и использованием технологии ViPNet;

получение доступа к информационным ресурсам защищенной сети передачи данных (далее - ЗСПД) с использованием средств криптографической защиты информации (далее - СКЗИ). В качестве СКЗИ в ЗСПД используется программные и программно-аппаратные продукты акционерного общества "Информационные технологии и коммуникационные системы".

3. Для установления межсетевого взаимодействия использовался индивидуальный симметричный межсетевой мастер-ключ, созданный в сети ViPNet N 2464.

4. Передача первичной и ответной межсетевой информации между сетью ViPNet N 2464 и сетью ViPNet N _______ осуществлялась специалистами, уполномоченными Сторонами на данные действия.

5. Для установления межсетевого взаимодействия в сетях ViPNet были назначены шлюзовые координаторы:

сеть ViPNet N 2464 - id ______________("___________________________").;

сеть ViPNet N _____ - id ______________("___________________________").

6. При установлении межсетевого взаимодействия были произведены импорт справочников из сети ViPNet N 2464 в сеть ViPNet N ________, включающих информацию о следующих сетевых узлах <*>:

|

N п/п |

Наименование узла |

Идентификатор |

|

1. |

|

|

7. При установлении межсетевого взаимодействия был произведен импорт справочников из сети ViPNet N _____ в сеть ViPNet N __________, включающих информацию о следующих сетевых узлах <*>:

|

N п/п |

Наименование узла |

Идентификатор |

|

1. |

|

|

8. При установлении межсетевого взаимодействия были установлены следующие связи между сетевыми узлами сети ViPNet N 2464 и сети ViPNet N _____:

|

N п/п |

Наименование узла сети ViPNet N 2464 |

Идентификатор |

Наименование узла сети ViPNet N ______ |

Идентификатор |

|

1. |

|

|

|

|

9. Стороны обязуются без предварительного согласования не производить изменений в настройках и структуре сетей ViPNet, способных привести к нарушению межсетевого взаимодействия.

10. Протокол составлен в двух экземплярах, по одному для каждой из Сторон.

--------------------------------

<*> Информация предоставляется в электронном виде по форме, установленной соответствующим пунктом протокола, на компакт-диске и является неотъемлемой частью протокола.

Администратор сети ViPNet N 2464

_______________________________

____________________/__________

"___"______________ 2025 г.

М.П.

Ответственное лицо сети ViPNet N____

___________________________________

______________________/__________

"___"_________________ 2025 г.

М.П.

Начальник управления

информационно-коммуникационных

технологий и связи администрации

муниципального образования

город Краснодар

А.А.СКОРНЯКОВА

Приложение N 2

к Соглашению об установлении

межсетевого взаимодействия

|

(оформляется на бланке учреждения) |

||

|

|

Начальнику управления информационно-коммуникационных технологий и связи администрации муниципального образования город Краснодар |

|

|

|

|

|

|

|

(Ф.И.О.) |

|

|

Прошу подключить |

||

|

|

(указывается полное наименование организации) |

|

|

к защищенной сети передачи данных администрации муниципального образования город Краснодар в соответствии с нижеуказанной информацией и на условиях согласно Порядку предоставления доступа к информационно-телекоммуникационной инфраструктуре серверного сегмента администрации муниципального образования город Краснодар. |

||

|

Сведения об организации |

||

|

1. |

Полное наименование организации |

|

|

2. |

Фактический адрес |

|

|

3. |

ИНН |

|

|

4. |

Должность руководителя организации |

|

|

5. |

Ф.И.О. руководителя организации |

|

|

6. |

Телефон организации |

|

|

Ответственное за подключение лицо |

||

|

7. |

Ф.И.О. (полностью) |

|

|

8. |

Должность |

|

|

9. |

Телефон (рабочий) |

|

|

10. |

Телефон (мобильный) |

|

|

11. |

|

|

|

Общая информация |

||

|

12. |

Цель подключения |

|

|

13. |

Схема подключения |

|

|

14. |

Цель согласования схемы подключения (новое подключение/переход на новую схему подключения/актуализация данных) |

|

|

15. |

Планируемое количество автоматизиро-ванных рабочих мест для подключения |

|

|

Используемое оборудование (заполняется только при выборе схемы подключения N 4) |

||

|

16. |

Полное наименование используемого программного или программно-аппарат-ного решения |

|

|

17. |

Номер сети ViPNet |

|

|

Достоверность предоставленных данных гарантируем. Обязуемся не нарушать согласованную схему подключения и производить изменения только по согласованию с Администратором ЗСПД. |

||

|

|

||

|

Руководитель организации |

|

/Ф.И.О. |

|

|

М.П. |

|

Начальник управления

информационно-коммуникационных

технологий и связи администрации

муниципального образования

город Краснодар

А.А.СКОРНЯКОВА

Приложение N 3

к Соглашению об установлении

межсетевого взаимодействия

ПЕРЕЧЕНЬ

АКТУАЛЬНЫХ УГРОЗ БЕЗОПАСНОСТИ ИНФОРМАЦИИ

ДЛЯ СЕГМЕНТА УЧАСТНИКА ИНФОРМАЦИОННОГО ВЗАИМОДЕЙСТВИЯ

УБИ.004 Угроза аппаратного сброса пароля BIOS;

УБИ.006 Угроза внедрения кода или данных;

УБИ.007 Угроза воздействия на программы с высокими привилегиями;

УБИ.008 Угроза восстановления и/или повторного использования аутентификационной информации;

УБИ.009 Угроза восстановления предыдущей уязвимой версии BIOS;

УБИ.012 Угроза деструктивного изменения конфигурации/среды окружения программ;

УБИ.013 Угроза деструктивного использования декларированного функционала BIOS;

УБИ.015 Угроза доступа к защищаемым файлам с использованием обходного пути;

УБИ.017 Угроза доступа/перехвата/изменения HTTP cookies;

УБИ.018 Угроза загрузки нештатной операционной системы;

УБИ.022 Угроза избыточного выделения оперативной памяти;

УБИ.023 Угроза изменения компонентов информационной (автоматизированной) системы;

УБИ.025 Угроза изменения системных и глобальных переменных;

УБИ.027 Угроза искажения вводимой и выводимой на периферийные устройства информации;

УБИ.028 Угроза использования альтернативных путей доступа к ресурсам;

УБИ.030 Угроза использования информации идентификации/аутен-тификации, заданной по умолчанию;

УБИ.031 Угроза использования механизмов авторизации для повышения привилегий;

УБИ.033 Угроза использования слабостей кодирования входных данных;

УБИ.034 Угроза использования слабостей протоколов сетевого/локаль-ного обмена данными;

УБИ.036 Угроза исследования механизмов работы программы;

УБИ.037 Угроза исследования приложения через отчеты об ошибках;

УБИ.045 Угроза нарушения изоляции среды исполнения BIOS;

УБИ.049 Угроза нарушения целостности данных кеша;

УБИ.051 Угроза невозможности восстановления сессии работы на ПЭВМ при выводе из промежуточных состояний питания;

УБИ.053 Угроза невозможности управления правами пользователей BIOS;

УБИ.063 Угроза некорректного использования функционала програм-много и аппаратного обеспечения;

УБИ.067 Угроза неправомерного ознакомления с защищаемой информацией;

УБИ.068 Угроза неправомерного/некорректного использования интер-фейса взаимодействия с приложением;

УБИ.069 Угроза неправомерных действий в каналах связи;

УБИ.071 Угроза несанкционированного восстановления удаленной защищаемой информации;

УБИ.072 Угроза несанкционированного выключения или обхода механизма защиты от записи в BIOS;

УБИ.073 Угроза несанкционированного доступа к активному и (или) пассивному виртуальному и (или) физическому сетевому оборудованию из физической и (или) виртуальной сети;

УБИ.074 Угроза несанкционированного доступа к аутентификационной информации;

УБИ.086 Угроза несанкционированного изменения аутентификационной информации;

УБИ.087 Угроза несанкционированного использования привилегиро-ванных функций BIOS;

УБИ.088 Угроза несанкционированного копирования защищаемой информации;

УБИ.089 Угроза несанкционированного редактирования реестра;

УБИ.090 Угроза несанкционированного создания учетной записи пользователя;

УБИ.091 Угроза несанкционированного удаления защищаемой информации;

УБИ.093 Угроза несанкционированного управления буфером;

УБИ.095 Угроза несанкционированного управления указателями;

УБИ.098 Угроза обнаружения открытых портов и идентификации привязанных к ним сетевых служб;

УБИ.099 Угроза обнаружения хостов;

УБИ.100 Угроза обхода некорректно настроенных механизмов аутентификации;

УБИ.102 Угроза опосредованного управления группой программ через совместно используемые данные;

УБИ.103 Угроза определения типов объектов защиты;

УБИ.104 Угроза определения топологии вычислительной сети;

УБИ.109 Угроза перебора всех настроек и параметров приложения;

УБИ.111 Угроза передачи данных по скрытым каналам;

УБИ.114 Угроза переполнения целочисленных переменных;

УБИ.115 Угроза перехвата вводимой и выводимой на периферийные устройства информации;

УБИ.116 Угроза перехвата данных, передаваемых по вычислительной сети;

УБИ.117 Угроза перехвата привилегированного потока;

УБИ.118 Угроза перехвата привилегированного процесса;

УБИ.121 Угроза повреждения системного реестра;

УБИ.122 Угроза повышения привилегий;

УБИ.123 Угроза подбора пароля BIOS;

УБИ.124 Угроза подделки записей журнала регистрации событий;

УБИ.127 Угроза подмены действия пользователя путем обмана;

УБИ.128 Угроза подмены доверенного пользователя;

УБИ.129 Угроза подмены резервной копии программного обеспечения BIOS;

УБИ.130 Угроза подмены содержимого сетевых ресурсов;

УБИ.131 Угроза подмены субъекта сетевого доступа;

УБИ.132 Угроза получения предварительной информации об объекте защиты;

УБИ.139 Угроза преодоления физической защиты;

УБИ.140 Угроза приведения системы в состояние "Отказ в обслуживании";

УБИ.143 Угроза программного выведения из строя средств хранения, обработки и (или) ввода/вывода/передачи информации;

УБИ.144 Угроза программного сброса пароля BIOS;

УБИ.145 Угроза пропуска проверки целостности программного обеспечения;

УБИ.149 Угроза сбоя обработки специальным образом измененных файлов;

УБИ.150 Угроза сбоя процесса обновления BIOS;

УБИ.152 Угроза удаления аутентификационной информации;

УБИ.153 Угроза усиления воздействия на вычислительные ресурсы пользователей при помощи сторонних серверов;

УБИ.154 Угроза установки уязвимых версий обновления программного обеспечения BIOS;

УБИ.155 Угроза утраты вычислительных ресурсов;

УБИ.156 Угроза утраты носителей информации;

УБИ.157 Угроза физического выведения из строя средств хранения, обработки и (или) ввода/вывода/передачи информации;

УБИ.158 Угроза форматирования носителей информации;

УБИ.159 Угроза "Форсированного веб-браузинга";

УБИ.160 Угроза хищения средств хранения, обработки и (или) ввода/вывода/передачи информации;

УБИ.163 Угроза перехвата исключения/сигнала из привилегированного блока функций

УБИ.165 Угроза включения в проект не достоверно испытанных компонентов;

УБИ.166 Угроза внедрения системной избыточности;

УБИ.167 Угроза заражения компьютера при посещении неблагонадежных сайтов;

УБИ.168 Угроза "Кражи" учетной записи доступа к сетевым сервисам;

УБИ.169 Угроза наличия механизмов разработчика;

УБИ.170 Угроза неправомерного шифрования информации;

УБИ.171 Угроза скрытного включения вычислительного устройства в состав бот-сети;

УБИ.172 Угроза распространения "почтовых червей";

УБИ.174 Угроза "Фарминга";

УБИ.175 Угроза "Фишинга";

УБИ.178 Угроза несанкционированного использования системных и сетевых утилит;

УБИ.179 Угроза несанкционированной модификации защищаемой информации;

УБИ.185 Угроза несанкционированного изменения параметров настройки средств защиты информации;

УБИ.186 Угроза внедрения вредоносного кода через рекламу, сервисы и контент;

УБИ.187 Угроза несанкционированного воздействия на средство защиты информации;

УБИ.188 Угроза подмены программного обеспечения;

УБИ.189 Угроза маскирования действий вредоносного кода;

УБИ.190 Угроза внедрения вредоносного кода за счет посещения зараженных сайтов в сети Интернет;

УБИ.191 Угроза внедрения вредоносного кода в дистрибутив программного обеспечения;

УБИ.192 Угроза использования уязвимых версий программного обеспечения;

УБИ.193 Угроза утечки информации за счет применения вредоносным программным обеспечением алгоритмов шифрования трафика;

УБИ.197 Угроза хищения аутентификационной информации из временных файлов cookie;

УБИ.198 Угроза скрытной регистрации вредоносной программой учетных записей администраторов;

УБИ.201 Угроза утечки пользовательских данных при использовании функций автоматического заполнения аутентификационной информации в браузере;

УБИ.205 Угроза нарушения работы компьютера и блокирования доступа к его данным из-за некорректной работы установленных на нем средств защиты;

УБИ.208 Угроза нецелевого использования вычислительных ресурсов средства вычислительной техники;

УБИ.209 Угроза несанкционированного доступа к защищаемой памяти ядра процессора;

УБИ.211 Угроза использования непроверенных пользовательских данных при формировании конфигурационного файла, используемого программным обеспечением администрирования информационных систем;

УБИ.214 Угроза несвоевременного выявления и реагирования компонентами информационной (автоматизированной) системы (в том числе средствами защиты информации) на события безопасности информации;

УБИ.217 Угроза использования скомпрометированного доверенного источника обновлений программного обеспечения.

Начальник управления

информационно-коммуникационных

технологий и связи администрации

муниципального образования

город Краснодар

А.А.СКОРНЯКОВА

Приложение N 4

к Соглашению об установлении

межсетевого взаимодействия

ПЕРЕЧЕНЬ

МЕР ЗАЩИТЫ ИНФОРМАЦИИ, ПОДЛЕЖАЩИХ РЕАЛИЗАЦИИ

В СЕГМЕНТЕ УЧАСТНИКА ИНФОРМАЦИОННОГО ВЗАИМОДЕЙСТВИЯ

ИАФ.1 Идентификация и аутентификация пользователей, являющихся работниками оператора;

ИАФ.3 Управление идентификаторами, в том числе создание, присвоение, уничтожение идентификаторов;

ИАФ.4 Управление средствами аутентификации, в том числе хранение, выдача, инициализация, блокирование средств аутентификации и принятие мер в случае утраты и (или) компрометации средств аутентификации;

ИАФ.5 Защита обратной связи при вводе аутентификационной информации;

ИАФ.6 Идентификация и аутентификация пользователей, не являющихся работниками оператора (внешних пользователей);

УПД.1 Управление (заведение, активация, блокирование и уничтожение) учетными записями пользователей, в том числе внешних пользователей;

УПД.2 Реализация необходимых методов (дискреционный, мандатный, ролевой или иной метод), типов (чтение, запись, выполнение или иной тип) и правил разграничения доступа;

УПД.3 Управление (фильтрация, маршрутизация, контроль соединений, однонаправленная передача и иные способы управления) информационными потоками между устройствами, сегментами информационной системы, а также между информационными системами;

УПД.4 Разделение полномочий (ролей) пользователей, администраторов и лиц, обеспечивающих функционирование информационной системы;

УПД.5 Назначение минимально необходимых прав и привилегий пользователям, администраторам и лицам, обеспечивающим функционирование информационной системы;

УПД.6 Ограничение неуспешных попыток входа в информационную систему (доступа к информационной системе);

УПД.10 Блокирование сеанса доступа в информационную систему после установленного времени бездействия (неактивности) пользователя или по его запросу;

УПД.11 Разрешение (запрет) действий пользователей, разрешенных до идентификации и аутентификации;

УПД.13 Реализация защищенного удаленного доступа субъектов доступа к объектам доступа через внешние информационно-телекоммуникационные сети;

УПД.15 Регламентация и контроль использования в информационной системе мобильных технических средств;

УПД.16 Управление взаимодействием с информационными системами сторонних организаций (внешние информационные системы);

ОПС.3 Установка (инсталляция) только разрешенного к использованию программного обеспечения и (или) его компонентов;

ЗНИ.1 Учет машинных носителей информации;

ЗНИ.2 Управление доступом к машинным носителям информации;

ЗНИ.5 Контроль использования интерфейсов ввода (вывода) информации на машинные носители информации;

ЗНИ.6 Контроль ввода (вывода) информации на машинные носители информации;

ЗНИ.7 Контроль подключения машинных носителей информации;

ЗНИ.8 Уничтожение (стирание) или обезличивание информации на машинных носителях при их передаче между пользователями, в сторонние организации для ремонта или утилизации, а также контроль уничтожения (стирания) или обезличивания;

РСБ.1 Определение событий безопасности, подлежащих регистрации, и сроков их хранения;

РСБ.2 Определение состава и содержания информации о событиях безопасности, подлежащих регистрации;

РСБ.3 Сбор, запись и хранение информации о событиях безопасности в течение установленного времени хранения;

РСБ.4 Реагирование на сбои при регистрации событий безопасности, в том числе аппаратные и программные ошибки, сбои в механизмах сбора информации и достижение предела или переполнения объема (емкости) памяти;

РСБ.5 Мониторинг (просмотр, анализ) результатов регистрации событий безопасности и реагирование на них;

РСБ.6 Генерирование временных меток и (или) синхронизация системного времени в информационной системе;

РСБ.7 Защита информации о событиях безопасности;

АВЗ.1 Реализация антивирусной защиты;

АВЗ.2 Обновление базы данных признаков вредоносных компьютерных программ (вирусов);

СОВ.1 Обнаружение вторжений;

СОВ.2 Обновление базы решающих правил;

АНЗ.1 Выявление, анализ уязвимостей информационной системы и оперативное устранение вновь выявленных уязвимостей;

АНЗ.2 Контроль установки обновлений программного обеспечения, включая обновление программного обеспечения средств защиты информации;

АНЗ.3 Контроль работоспособности, параметров настройки и правильности функционирования программного обеспечения и средств защиты информации;

АНЗ.4 Контроль состава технических средств, программного обеспечения и средств защиты информации;

АНЗ.5 Контроль правил генерации и смены паролей пользователей, заведения и удаления учетных записей пользователей, реализации правил разграничения доступом, полномочий пользователей в информационной системе;

ОЦЛ.3 Обеспечение возможности восстановления программного обеспечения, включая программное обеспечение средств защиты информации, при возникновении нештатных ситуаций;

ЗТС.2 Организация контролируемой зоны, в пределах которой постоянно размещаются стационарные технические средства, обрабатывающие информацию, и средства защиты информации, а также средства обеспечения функционирования;

ЗТС.3 Контроль и управление физическим доступом к техническим средствам, средствам защиты информации, средствам обеспечения функционирования, а также в помещения и сооружения, в которых они установлены, исключающие несанкционированный физический доступ к средствам обработки информации, средствам защиты информации и средствам обеспечения функционирования информационной системы, в помещения и сооружения, в которых они установлены;

ЗТС.4 Размещение устройств вывода (отображения) информации, исключающее ее несанкционированный просмотр;

ЗИС.1 Разделение в информационной системе функций по управлению (администрированию) информационной системой, управлению (администрированию) системой защиты информации, функций по обработке информации и иных функций информационной системы;

ЗИС.3 Обеспечение защиты информации от раскрытия, модификации и навязывания (ввода ложной информации) при ее передаче (подготовке к передаче) по каналам связи, имеющим выход за пределы контролируемой зоны, в том числе беспроводным каналам связи;

ЗИС.15 Защита архивных файлов, параметров настройки средств защиты информации и программного обеспечения и иных данных, не подлежащих изменению в процессе обработки информации;

ЗИС.17 Разбиение информационной системы на сегменты (сегментирование информационной системы) и обеспечение защиты периметров сегментов информационной системы;

ЗИС.23 Защита периметра (физических и (или) логических границ) информационной системы при ее взаимодействии с иными информационными системами и информационно-телекоммуникационными сетями;

ЗИС.30 Защита мобильных технических средств, применяемых в информационной системе.

Начальник управления

информационно-коммуникационных

технологий и связи администрации

муниципального образования

город Краснодар А.А.Скорнякова

Приложение N 5

к Соглашению об установлении

межсетевого взаимодействия

|

ФОРМА ЗАПРОСА на получение парольно-ключевой информации |

|||

|

|

Директору муниципального казенного учреждения муниципального образования город Краснодар "Электронный Краснодар" |

||

|

|

|||

|

(Ф.И.О.) |

|||

|

ЗАПРОС на получение парольно-ключевой информации |

|||

|

г.___________ |

"___"_________20__ г. |

||

|

В соответствии с требованиями Порядка предоставления доступа к информационно-телекоммуникационной инфраструктуре серверного сегмента администрации муниципального образования город Краснодар, |

|||

|

|

|||

|

(наименование учреждения) |

|||

|

осуществило мероприятия по выполнению организационных и технических требований для подключения к защищенной сети передачи данных администрации муниципального образования город Краснодар. Прошу предоставить парольно-ключевую информацию для подключения к защищенной сети передачи данных с номером посредством сети ViPNet N 2464. |

|||

|

|

|||

|

Руководитель организации |

|

/Ф.И.О. |

|

|

|

М.П. |

|

|

Начальник управления

информационно-коммуникационных

технологий и связи администрации

муниципального образования

город Краснодар А.А.Скорнякова

Приложение N 6

к Соглашению об установлении

межсетевого взаимодействия

|

ФОРМА ЗАЯВКИ на установление межсетевого взаимодействия |

|||

|

(оформляется на бланке учреждения) |

|||

|

|

Директору муниципального казенного учреждения муниципального образования город Краснодар "Электронный Краснодар" |

||

|

|

|||

|

(Ф.И.О.) |

|||

|

В соответствии с требованиями Порядка предоставления доступа к информационно-телекоммуникационной инфраструктуре серверного сегмента администрации муниципального образования город Краснодар (далее - Порядок), |

|||

|

|

|||

|

(указывается полное наименование организации) |

|||

|

осуществило мероприятия по выполнению организационных и технических требований для подключения к защищенной сети передачи данных администрации муниципального образования город Краснодар. При организации защищенного взаимодействия с сетью ViPNet N 2464 выполняются требования нормативно-правовых и руководящих документов уполномоченных органов в сфере защиты информации, а также требования Порядка. Перечень абонентских пунктов (далее - АП), напрямую участвующих во взаимодействии с сетью ViPNet N 2464: |

|||

|

|

. |

||

|

(указывается наименование АП) |

|

||

|

Прошу предоставить парольно-ключевую и всю необходимую справочную информацию ViPNet для организации межсетевого взаимодействия между сетью ViPNet N 2464 и сетью |

|||

|

|

|||

|

(указывается полное наименование организации) |

|||

|

под номером |

|

. |

|

|

|

(указывается номер сети) |

|

|

|

|

|||

|

Руководитель организации |

|

/Ф.И.О. |

|

|

|

М.П. |

|

|

Начальник управления

информационно-коммуникационных

технологий и связи администрации

муниципального образования

город Краснодар А.А. Скорнякова